![رسالة آمنة: كل ما تحتاجه لمعرفة [أبريل 2024]](https://assets2-proxy.respond.io/ph8r57dk1q9w/4cpmOKD8KfWzmGyq2hula1/ce2c4d5b2e3786f5ddc322a8662a318b/articles-respond-security-features-cover-1_031618d0bd39d0696ab6299571a8fb2e.png?q=70&w=400&fm=avif)

إن خروقات البيانات شائعة للغاية في المشهد الآمن للرسائل اليوم. من Telegram و Facebook Messenger إلى Slack, لا توجد مؤسسة آمنة من الحوادث. وحتى في عام 2023 وحده، شهدنا خروقات بيانات مذهلة 8 مليار وهجمات إلكترونية.

ولكن هذه الإحصائيات ليست في الحقيقة عن الأرقام - إنها دعوة إيقاظ لشركات مثل مؤسستك أن تأخذ أمن البيانات وتأمين الرسائل على محمل الجد.

في حين أنه من المستحيل ضمان الحماية الكاملة من الانتهاكات، يمكنك التقليل إلى أدنى حد من المخاطر باعتماد نهج أمني استباقي لحماية مؤسستك بشكل أفضل، والأهم من ذلك، حماية عملائك.

ما هو أمن البيانات؟

في جوهرها، أمن البيانات يتعلق بحماية معلوماتك الرقمية.

مثل الحافظ على أمتعتك الثمينة في البنك, فإن أمن البيانات يحفظ بياناتك من الحوادث الضارة (مثل التصيد) وغير الضارة (مثل الخطأ البشري) من خلال مجموعة متنوعة من الطرق مثل مراقبة الدخول، التشفير، المصادقة الثنائية ومراجعات الأمن.

وسيختلف مستوى العناية التي تحتاج إليها مؤسستكم بشأن أمن البيانات اختلافا واسعا فيما بين القطاعات. فعلى سبيل المثال، النظر في مؤسسة مالية أو مستشفى يتعامل مع بيانات شخصية حساسة. والعواقب المحتملة لخرق أمني هي أعلى بكثير بالنسبة لهم، نظراً لضرورة الالتزام بأنظمة معينة، مثل HIPAA وGDPR، مقارنة بشركة عائلية تبيع الأجهزة الإلكترونية المستعملة عبر Facebook Marketplace.

بعد ذلك، بغض النظر عن حجمك أو صناعتك، يجب جعل أمن البيانات أولوية لأن مصداقية العمل الخاص بك برمته تتوقف عليها.

رسالة فورية آمنة إلى رسائل البريد الإلكتروني: لماذا أمن البيانات

إن ضمان بيانات آمنة هو أمر غير قابل للتفاوض. كان متوسط تكلفة خرق البيانات عالميًا في عام 2023 4.45 مليون دولار أمريكي. وعلاوة على ذلك، وتبين من دراسة أجرتها شركة ماكينزي أن شركة 87% من الزبائن ادعوا أنهم لن يتعاملوا مع شركة إذا كانت لديهم مخاوف بشأن ممارساتها الأمنية.

ويعني هذان الإحصائيان شيئاً واحداً: فليس هناك مجال للخطأ لأن المخاطر كبيرة. إن الأمن ليس مجرد أمر لطيف؛ بل هو ضرورة لأن العواقب المترتبة على خطأ ما تشمل:

التكاليف المالية

الخروقات ليست رخيصة، والتكاليف المالية المرتبطة بها يمكن أن تجعل حتى التكتلات تشعر بالقلق. وبالإضافة إلى العقوبات القانونية والتنظيمية، يتوقع أن تنفق موارد كبيرة على الاستجابة للحوادث، وتعويض زبائنك، وإدارة الأزمات، وتطوير هياكل أمنية أكثر حداثة.

الأسوأ من ذلك، إذا كانت مؤسستك مدرجة علناً، فإن الخرق سيؤثر دائماً تقريباً على سعر أسهمك، مما يؤدي إلى انخفاض قيمة السوق الخاصة بك.

الانعكاسات القانونية

يقع على عاتق الشركات التزام قانوني باتخاذ خطوات واضحة لحماية عملائها' والبيانات: وبغض النظر عما إذا كان الانتهاك متعمداً أو عرضياً، فإنهم سيتحملون العبء الكامل للعقوبات.

وعلى الرغم من أن العقوبات تختلف اختلافاً كبيراً بناءً على الولاية القضائية والصناعة المحددة، يمكن أن تتوقع الشركات مزيجاً من الغرامات، والجزاءات التنظيمية، ومتطلبات الإشعار العام، بل وحتى الدعاوى الفردية من العملاء.

الضرر السمعي

فشريان الحياة لأي منظمة يكمن في عملائها، فبدونهم لن يكون هناك أحد لبيع المنتجات والخدمات لهم. يعد خرق الأمان أيضا خرقا لزبائنك' و الثقة. لا أحد يريد أن تقع معلوماته الشخصية، سواء كانت عناوين أو تفاصيل بطاقة الائتمان، في أيد خاطئة.

كما يتحدث الزبائن. لذا، بعيداً عن أخذهم لأعمالهم في مكان آخر، لا تتفاجأ إذا بدأوا في مشاركة خبراتهم مع الأصدقاء والعائلة، وكذلك من خلال المراجعات السلبية عبر الإنترنت ومنشورات وسائل التواصل الاجتماعي.

قم بتحويل محادثات العملاء إلى نمو الأعمال باستخدام respond.io. ✨

إدارة المكالمات، الدردشات والبريد الإلكتروني في مكان واحد!

أفضل ممارسات أمن البيانات لرسائل الأعمال التجارية

23 مليار رسالة فورية ترسل في يوم واحد مع 361. مليار بريد إلكتروني، والتي يجب أن تثني عليك المهمة الضخمة التي تضمن أمن رسالة العمل الخاص بك. وهذا يمكن أن يكون مثيرا للهمم لأن منظمتكم وحلكم لا يزالان جيدين بقدر الأمن الذي يدعمهما، لذا فإن اتخاذ الأشياء خطوة في وقت واحد أمر مستصوب.

من المستحيل التأكد من أن كل ما يتم إرساله أو تلقيه هو أمر ضيق ولكن ما دمت تحافظ على هذه الممارسات الأساسية، ستتمكن من تبسيط عملياتك الأمنية بشكل كبير:

#1 تعليم الموظفين والمستخدمين الخاص بك

غالباً ما يكون العنصر البشري هو أضعف رابط في الانتهاكات، حيث يكون كل من الموظفين والزبائن مستضعفين بنفس القدر. وللتخفيف من حدة هذا الوضع، النظر في تنظيم دورات تدريبية شاملة ومتكررة بشأن أفضل البيانات والممارسات الآمنة للرسائل.

ويمكن أن تشمل هذه الدورات حلقات عمل بشأن السياسات الأمنية، والوعي بالتصيد الاحتيالي، بل وحتى التدابير الوقائية. يساعد استخدام مزيج من الويبينارات، والرسائل الإخبارية، ومنصات التعلم الإلكتروني التفاعلي على ضمان أن يكون المحتوى الخاص بك متاحًا وجذابًا لأوسع جمهور ممكن.

#2 إنشاء خطة استجابة للحوادث

وفي حالة حدوث خرق أمني، فإن كل دقيقة لها أهمية في السيطرة على الضرر ومنع تفاقم الوضع.

خطط الاستجابة للحوادث تستحق وزنها بالذهب هنا لأنها توفر خريطة طريق واضحة تبين الإجراءات التي ينبغي اتخاذها والجهات المعنية التي ينبغي الاتصال بها أثناء الانتهاك. من تحديد الحوادث إلى التعافي ومعالجة القضايا المتعلقة بالعلاقات العامة، تبقي هذه الخطط الأمور منظمة بدلاً من فوضوية.

#3 إجراء عمليات مراجعة منتظمة

ويجب أن تسعى الأعمال التجارية دائما إلى تحقيق هدفين: مواصلة تحسين ممارساتها الأمنية والتقليل إلى أدنى حد من الرضا عن الذات. وتتمثل إحدى الطرق المجرّبة والمختبرة لتحقيق ذلك في مراجعة حسابات الأمن الداخلي التي تساعد على إبقاء الأفرقة متيقظة.

وتقيم عمليات التدقيق الأمني ما إذا كانت المعايير الأمنية المعمول بها لديكم يجري التقيد بها وتحدد أي مواطن ضعف أو ثغرات محتملة يتعين معالجتها قبل أن يتسنى استغلالها. في نهاية المطاف تساعدك على تجنب التكاليف الباهظة في المستقبل.

#4 لديك سياسة واضحة لأمن البيانات

إن وجود سياسة واضحة ومحددة جيدا لأمن البيانات هو أكثر من مجرد تحديد كيفية امتثالك للقوانين واللوائح، التعامل مع استخدام البيانات وجمعها وتحديد من لديه الوصول. وهو يشير للعملاء إلى أنكم ملتزمون تماما بتأمين بياناتهم وكونوا شفافين بشأنها، وفي نهاية المطاف تعزيز سمعتكم كمنظمة مسؤولة.

ومع ذلك، فإن السياسة لن تكون فعالة إلا إذا تم الاطلاع عليها فعلاً. تذكر جمهورك: من المحتمل أنهم ليسوا جميعًا محامين، لذا تجنب المصطلحات الفنية وتأكد من أن سياستك مكتوبة بلغة بسيطة.

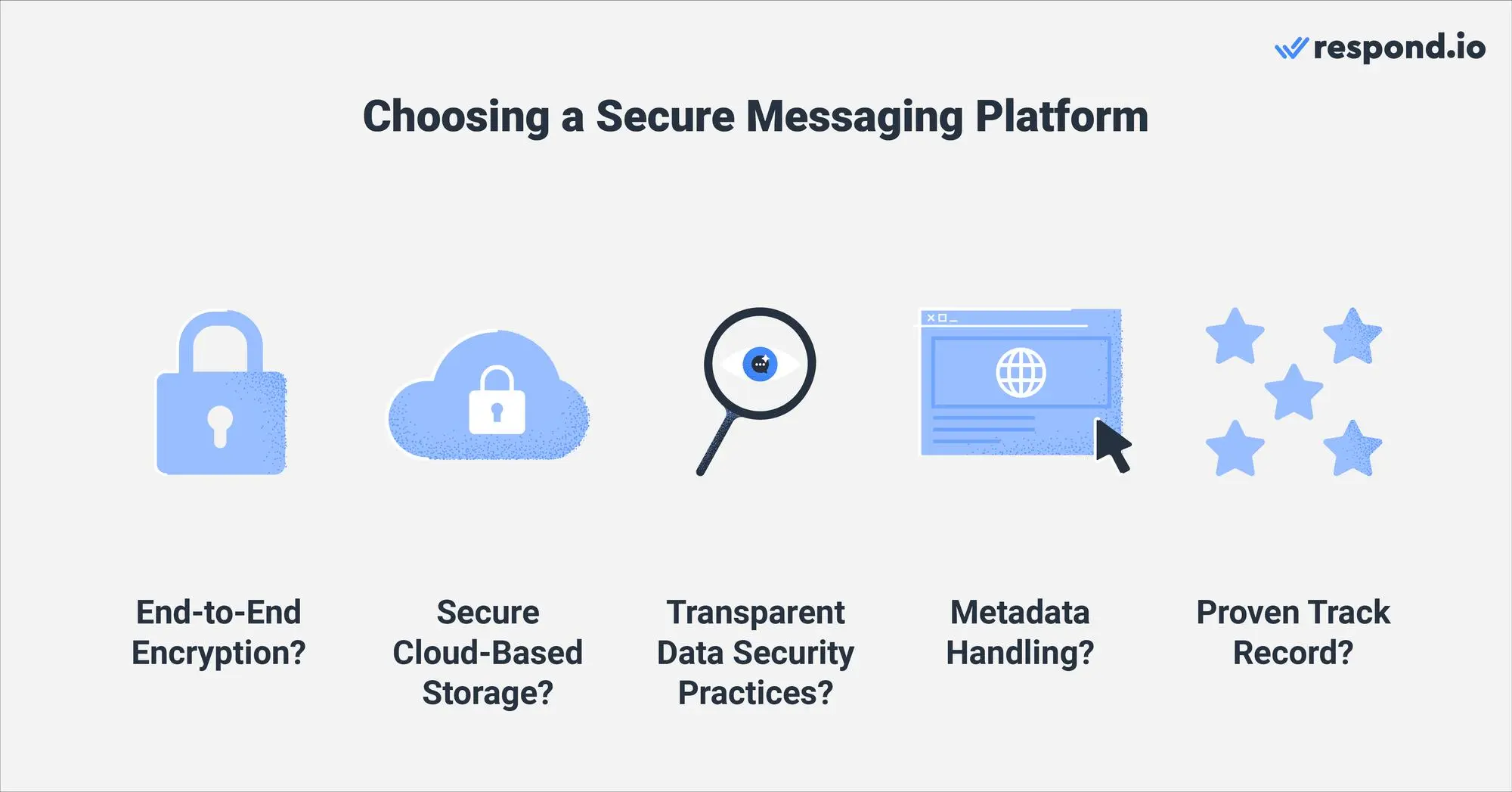

ماذا تبحث عنه في منصة الرسائل الآمنة و CRM

يمكنك أن تتبع أفضل الممارسات المذكورة أعلاه للفرد، ولكن إذا كانت المنصة التي تستخدمها ضعيفة بطبيعتها، فإن ذلك لن يكون لشيء. المنصة التي تختار استخدامها للتفاعل مع عملائك لها نفس أهمية الممارسات التي تطبقها.

لمساعدتك في تحديد منصة الرسائل الأكثر أمنا، اسأل الأسئلة التالية حول اختيارك:

هل لديها تشفير من النهاية إلى النهاية؟

إن وجود تشفير من النهاية إلى النهاية يجب أن يحمي بياناتك ليس فقط من الكيانات الخبيثة، ولكن أيضاً من الحكومات وحتى الشركات الكبيرة. هذا التشفير يضمن أن يتم تأمين الرسائل بالكامل من لحظة إرسالها حتى يتم تسليمها بنجاح إلى المستلم المقصود، خاصية ذات أهمية خاصة للاتصال.

هل يستخدم تخزين سحابي آمن؟

تتطلب تخزين البيانات في السحابة حلاً مريحًا وشائعًا، وعلى الرغم من أنه يمكن أن يقدم حماية كبيرة للبيانات، إلا أن مستوى الأمان يعتمد كليًا على المزود. فعلى سبيل المثال، من المعروف أن ميكروسوفت آزور، وموقع غوغل كلاود (GCP) وخدمة ويب أمازون (AWS) من أكثر مقدمي الخدمات شهرة وأمنهم.

هل هي شفافة فيما يتعلق بممارساتها لأمن البيانات؟

وسيكون منصة الرسائل الآمنة حقا شفافا فيما يتعلق بممارساتها الأمنية. وهذا يعني تجاوز مجرد النص على إجراءاتها؛ وينبغي لها أيضا أن تناقش بصراحة كيفية التعامل مع المخالفات، والبروتوكولات الأمنية التي تستخدمها وخططها المستقبلية لتعزيز الأمن.

كم من البيانات الوصفية التي تخزنها؟

والبيانات الوصفية، بما في ذلك المواقع والأسماء وأرقام الهواتف وسجلات الإنترنت وأكثر من ذلك، يمكن أن تكشف عن كمية كبيرة إلى حد مذهل من المعلومات عند تجميعها معا. من الضروري فهم مقدار ونوع البيانات التي تخزنها منصتك بالضبط. فكّر في مدى ارتياحك للبيانات التي يتم جمعها قبل اختيار إدارة علاقات العملاء أو منصة آمنة.

هل لديه سجل إنجاز مثبت؟

منصة الرسائل الجيدة هي أكثر من الميزات المعلن عنها في الصفحة. وينبغي أن يكون لها سجل من الاختبار والاستخدام النشط والموافقة من جانب الزبائن الفعليين. عند البحث في منصة محتملة، تأكد من زيارة مواقع المراجعة مثل G2 و Capterra لفهم مدى أمان وموثوقية ذلك.

استكشاف إجراءات الأمان الخاصة بـ respond.io.

الرد. o قد أعطى دائما أولوية Security بنهج دقيق واستباقي، ويكفل باستمرار جميع التدابير المتخذة لتلبية مطالب الرسائل الآمنة الفورية سواء الآن أو في المستقبل.

دعونا الآن نلقي نظرة فاحصة على بعض التدابير الأمنية الرئيسية التي تم تنفيذها على مدى العام الماضي:

شهادة ISO 27001:2022

شهادة ISO 27001:2022 التي تمنحها المنظمة الدولية لتوحيد المقاييس، وهو معيار معترف به عالميا يركز على إنشاء نظام منهجي لإدارة المخاطر المتعلقة بأمن البيانات وصيانته وتحسينه باستمرار.

والحصول على شهادة ISO 27001:2022 ليس بالمستطاع. وهو يؤكد على اتباع نهج متطور ومنهجي في تأمين المعلومات الحساسة.

في أغسطس 2023، ردّ. o حققت معلما رئيسيا بواسطة الحصول على شهادة ISO 27001:2022، تعزيز التزامها الثابت بحماية بيانات عملائها من كل أنواع التهديدات.

وبالنسبة للمستخدمين المستجيبين الحاليين، فإن هذه الشهادة تترجم إلى أكثر من مجرد السلام الفكري. إنه يعني زيادة الثقة في المنصة's القدرات لحماية البيانات الحساسة مع بروتوكولات الأمان الأكثر صرامة وأطر إدارة المخاطر، ومن شأن ذلك أن يقلل إلى حد كبير من إمكانية الوصول غير المأذون به إلى البيانات ومن انتهاكات البيانات.

تسجيل دخول واحد

في خطوة لتحسين تدابير الأمان الحالية وتعزيز تجربة المستخدم، قدمت respond.io ميزة لغة ترميز تأكيد الأمان (SAML) تسجيل دخول واحد (SSO).

وهذا يبسط إلى حد كبير تجربة تسجيل الدخول عبر مختلف الخدمات والإدارات على الإنترنت داخل منظمة واحدة باشتراط استخدام مجموعة واحدة من وثائق التفويض. ولكن بما يتجاوز الملاءمة، يلغي النظام الحاجة إلى الاعتماد على كلمات مرور متعددة، الحد من مخاطر الخروقات المتصلة بكلمة المرور وتقديم تجربة أكثر سلاسة ولكنها أكثر أمانا لجميع المستخدمين.

المصادقة الثنائية

وإذ تضيف إلى قائمة التدابير الأمنية القوية، فإنها تستجيب لذلك. o أدمج المصادقة الثنائية (2FA)، مما زاد من تعزيز الأمن بمعالجة نقاط الضعف في حماية كلمة المرور فقط.

والفكرة الكامنة وراء 2 FA بسيطة ولكنها فعالة. يتطلب من المستخدمين، عند إدخال كلمة المرور الخاصة بهم، إدخال رمز يوفره تطبيق مصادق خارجي على أجهزتهم المحمولة. على الرغم من أن هذا قد يبدو وكأنه حاجز، فإنه يوفر طبقة أخرى من الدفاع عندما تقع كلمات المرور في أيد خاطئة.

ومن حيث الجوهر، فإن عملية التحقق هذه ذات الخطوتين تقلل من احتمال الوصول غير المأذون به، مما يعزز ثقة المستعملين في أمن بياناتهم.

إخفاء رقم الهاتف والبريد الإلكتروني

التمكن من إخفاء رقم هاتفك وعناوين البريد الإلكتروني هو طريقة مؤكدة لتجنب التهديدات المحتملة، من محاولات التصيد الاحتيالي لهجمات الهندسة الإجتماعية إلى سرقة الرسائل المزعجة القديمة.

وهذا يُعرف باسم الإخفاء وهو سمة أدخلها مؤخرا المجيب.يو.

ولكن بالإضافة إلى المستخدم المتوسط، فإن الإخفاء لا يقدر بثمن بشكل خاص بالنسبة لمن يديرون بيانات حساسة شخصية. في عالم اليوم الرقمي، حيث أصبحت انتهاكات البيانات شائعة بشكل متزايد، فإن القدرة على إخفاء تفاصيل الاتصال ليست مجرد رفاهية؛ بل هي ضرورة تجعل من الصعب على الكيانات غير المصرح لها استغلال مستخدميك.

هل أنت في سوق برنامج إدارة محادثة العملاء الرائد الذي يأخذ الأمن بنفس الجدية التي تأخذ بها وظائفها؟ قم بالتسجيل للحصول على حساب مجاني جواب.io لتجربة كيفية دمج تدابيرنا الأمنية المتقدمة بسلاسة مع مجموعة الميزات لدينا.

قم بتحويل محادثات العملاء إلى نمو الأعمال مع respond.io. ✨

إدارة المكالمات، الدردشات والبريد الإلكتروني في مكان واحد!

المزيد من القراءة

إذا كانت رؤيتنا حول أمان البيانات قد أثارت اهتمامك، فإننا ندعوك لقراءة ما يلي:

إلكترونيات

إلكترونيات الأزياء والملابس

الأزياء والملابس الأثاث

الأثاث المجوهرات والساعات

المجوهرات والساعات

أنشطة ما بعد المدرسة

أنشطة ما بعد المدرسة الرياضة ولياقة البدنية

الرياضة ولياقة البدنية

مركز الجمال

مركز الجمال عيادة الأسنان

عيادة الأسنان عيادة طبية

عيادة طبية

خدمات تنظيف المنازل والخدم

خدمات تنظيف المنازل والخدم التصوير الفوتوغرافي والفيديو

التصوير الفوتوغرافي والفيديو

معرض سيارات

معرض سيارات

وكالة سفر ومشغل جولات

وكالة سفر ومشغل جولات